Ransomware-Trends: Risiken und Resilienz - CYBER-EINBLICKE - Allianz Global Corporate & Specialty - Allianz Global ...

←

→

Transkription von Seiteninhalten

Wenn Ihr Browser die Seite nicht korrekt rendert, bitte, lesen Sie den Inhalt der Seite unten

RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Über AGCS

Allianz Global Corporate & Specialty (AGCS) ist ein führender

globaler Unternehmensversicherer und eine namhafte

Geschäftseinheit innerhalb der Allianz Gruppe. Wir bieten

Risikoberatung, Schaden- und Unfallversicherungslösungen und

alternativen Risikotransfer für ein breites Spektrum von Geschäfts-,

Unternehmens- und Spezialrisiken in 10 Sparten.

Unsere Kunden sind so vielfältig wie die Geschäftswelt nur sein

kann, angefangen bei den Fortune Global 500-Konzernen über

Kleinunternehmen bis hin zu Privatpersonen. Darunter sind nicht nur

die weltweit größten Verbrauchermarken, Technologieunternehmen

und die globale Luft- und Schifffahrtsindustrie, sondern auch

Satellitenbetreiber oder Hollywood-Filmproduzenten. Sie alle

suchen bei AGCS nach intelligenten Antworten auf ihre größten

und komplexesten Risiken in einem dynamischen, multinationalen

Geschäftsumfeld; sie vertrauen darauf, dass sie im Schadenfall von

uns einen herausragenden Service erhalten.

AGCS ist weltweit mit eigenen Teams in mehr als 30 Ländern

und über das Netzwerk der Allianz Gruppe und Partner in

mehr als 200 Ländern und Territorien tätig; wir beschäftigen

rund 4.400 Mitarbeiter. Als eine der größten Schaden- und

Unfallversicherungseinheiten der Allianz Gruppe verfügen wir über

starke und stabile Finanzratings. Im Jahr 2020 erwirtschaftete AGCS

weltweit Bruttoprämien in Höhe von 9,3 Milliarden Euro.

www.agcs.allianz.com

2RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Einführung

Laut Accenture1 stieg die Zahl Ransomware ist zu einer echten

der Cyberangriffe in der ersten Bedrohung für Unternehmen in

Jahreshälfte 2021 im Vergleich allen Branchen geworden. Da es

zum Vorjahr weltweit um 125 %; keine einfache Lösung gibt, liegt die

Ransomware und Erpressung Verantwortung bei den einzelnen

waren die Hauptursache für Unternehmen, in Cybersicherheit zu

diesen dreistelligen Anstieg. Es investieren und kriminellen Banden

gibt kaum Anzeichen dafür, dass das Leben schwer zu machen.

Ransomware-Angriffe nachlassen. Unternehmen, die Maßnahmen zur

Schwache Cybersicherheit, Verhinderung von Angriffen und zur

schwierige Bedingungen für die Abmilderung der Folgen ergreifen,

Strafverfolgung und der Gebrauch werden weitaus seltener Opfer von

von Kryptowährungen bilden Ransomware.

einen fruchtbaren Boden für

Kriminelle, die weiterhin lukrative „Die Zahl der Ransomware-Angriffe

Gewinne bei geringem Risiko einer könnte sogar noch steigen, bevor

Strafverfolgung erzielen. sich die Situation bessert. Als

Versicherer müssen wir weiterhin mit

Die Häufigkeit und Schwere der unseren Kunden zusammenarbeiten,

Angriffe ist in den letzten zwei Jahren indem wir Richtlinien und

eskaliert. Nach Angaben des Federal Serviceverbesserungen richtig

Bureau of Investigation (FBI)2 gab kombinieren; so helfen wir den

es in den ersten sechs Monaten des Unternehmen dabei, zu verstehen,

Jahres 2021 in den USA einen Anstieg wie wichtig es ist, ihre Kontrollen

der Ransomware-Vorfälle um 62 %, zu verstärken“, sagt Scott Sayce,

gefolgt von einem Anstieg bei den Global Head of Cyber bei AGCS „Auf dem sich schnell entwickelnden

Vorfällen um 20 % für das gesamte und Global Head of dem Cyber- Markt für Cyber-Versicherungsschutz

Jahr 2020 und ein Anstieg bei den Kompetenzzentrum für AGCS ist die Bereitstellung von

Lösegeldforderungen um 225 %. und die Allianz Gruppe. „Nicht Notfalldiensten und finanzieller

Weltweit werden Ransomware- alle Ransomware-Angriffe sind Entschädigung nach den zahlreichen

Angriffe laut Cybersecurity Ventures3 zielgerichtet. Kriminelle “schießen verschiedenen Arten von Cyber-

im Jahr 2021 den Unternehmen auch mit der Schrotflinte”, um die Angriffen heute Standard. Der Cyber-

schätzungsweise 20 Mrd. US- Unternehmen auszunutzen, die Versicherungsmarkt stellt zusätzlich

Dollar kosten; bis 2031 wird ein sich nicht um ihre Schwachstellen zu den gedeckten finanziellen

Gesamtbetrag von 265 Mrd. US- kümmern oder ihre Schwachstellen Verlusten ein ‘digitales SWAT-Team’

Dollar prognostiziert. nicht kennen. zur Verfügung.“

1 Accenture, Global Cyber Intrusion Activity More than Doubled in First Half of 2021, According to Accenture‘s Cyber Incident Response Update, August 4, 2021 3

2 FBI, Ransomware-Bewusstsein für Feiertage und Wochenenden, 31. August 2021

3 Cybersecurity Ventures, Global Ransomware Damage Costs Predicted To Exceed $265 Billion By 2031, June 3, 2021RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT Ab $40 pro Monat Abonnement – Ransomware als Geschäft Cyber-Erpressung, insbesondere RaaS hat die Einstiegshürden gesenkt „Ransomware-Banden werden Ransomware, ist zu einem großen und Kriminelle in die Lage versetzt, grundsätzlich von kommerziellen Geschäft geworden. Die Angriffe ihre Anstrengungen zu verstärken Motiven angetrieben, also von Effizienz haben zugenommen, da Kriminelle und ihre Angriffe zu intensivieren. und Profitabilität“, erklärt Michael immer besser organisiert sind und Selbst Personen mit geringen Daum, Senior Cyber Underwriter ihre Taktiken und Geschäftsmodelle technischen Kenntnissen können mit bei AGCS: „Ransomware wird wie ein verfeinert haben. Die Entwicklung RaaS Ransomware Unternehmen Geschäft betrieben. Alle Trends, die wir von “Ransomware as a Service” angreifen. Bereits mit einem beobachten, wie etwa die signifikante (RaaS) zum Beispiel hat es Abonnement ab 40 US-Dollar pro Zunahme von Gruppen, die doppelte Kriminellen leichter gemacht, Angriffe Monat können erfolgreiche Angriffe Erpressungsangriffe durchführen, der durchzuführen. RaaS-Gruppen wie mehrere Tausend Dollar an Lösegeld Anstieg der Vorfälle in der Lieferkette REvil und Darkside verkaufen oder einbringen. REvil hat allein im letzten (und sogar das Aufkommen einer vermieten ihre Hacking-Tools wie Jahr schätzungsweise4 fast 100 Mio. dreifachen Erpressung siehe Seite ein kommerzielles Unternehmen Dollar an Lösegeld eingenommen. 9) sind Wege, auf denen Kriminelle an „Abnehmer“, die die Angriffe versuchen, ihre Rendite und ihre durchführen und die Opfer erpressen. Effizienz zu steigern und ihre Angriffe Außerdem bieten sie eine Reihe zu optimieren, um das „beste Ergebnis“ von Unterstützungsdiensten an, zu erzielen.“ darunter Helplines und Ransomware- Verhandlungsdienste. 4 Coveware, Q2 Ransom Payment amounts Decline as Ransomware becomes a National Security Priority, July 23, 2021 4

RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Mehr

Bedrohungsakteure, Der Faktor

Kryptowährung

mehr Angriffe,

mehr Forderungen

Kryptowährungen sind ein wichtiger

Bestandteil des Ransomware-

Geschäftsmodells und eine der

Triebkräfte für das Wachstum dieses

illegalen Marktes. Kryptowährungen

„Die Kombination aus hoher Belohnung und geringem wie Bitcoin (auf die schätzungsweise

Risiko für Cyber-Kriminelle bedeutet, dass Ransomware 98 % der Ransomware-Zahlungen

zumindest in absehbarer Zukunft nicht verschwinden wird“, entfallen5) sind relativ einfach zu

so Marek Stanislawski, Global Cyber Underwriting Lead erwerben und zu verwenden, und

bei AGCS. die Zahlungen sind überprüfbar.

Transaktionen können auch unter

“Die Wissensschwelle für die Durchführung von Angriffen Wahrung der Anonymität durchgeführt

ist relativ niedrig und Ransomware-Tools sind leichter werden, so dass die Täter ihre Identität

zugänglich. Vor dem Hintergrund von Kryptowährungen nicht preisgeben müssen.

(siehe Kasten rechts) und da sich kriminelle Banden der

Entdeckung und Strafverfolgung leicht entziehen können, “Kryptowährungen sind ein

ist Ransomware ein Bereich, in dem Kriminelle schnell Erfolg Schlüsselfaktor für den Anstieg von

haben können.” Ransomware - sie machen sie erst

möglich. Sie sind das schwache

Unsere zunehmende Abhängigkeit von der Digitalisierung, Glied, das es Kriminellen ermöglicht,

die Zunahme der Fernarbeit nach Covid-19 und IT- traditionelle Institutionen zu

Budgetbeschränkungen sind nur einige der Gründe, umgehen und sich hinter der in die

warum sich die IT-Schwachstellen vergrößert haben und Technologie integrierten Anonymität

es nun unzählige Zugangspunkte gibt, die von Kriminellen zu verstecken. Eine strengere

ausgenutzt werden können. Anfängliche Angriffe werden Durchsetzung und Einhaltung der

in der Regel automatisiert durchgeführt, wobei viele Gesetze zur Kundenidentifizierung

Cyber-Banden früher durch die für die Weiterverfolgung und zur Bekämpfung der Geldwäsche

der Angriffe erforderlichen personellen Kapazitäten könnte jedoch dazu beitragen, das

eingeschränkt waren. Diese Kapazität hat jedoch Geschäftsmodell von Ransomware

zugenommen, da die Banden in zusätzliche Ressourcen zu stören.”, sagt Thomas Kang, Leiter

investiert haben, stellt Stanislawski fest. der für Cyber, Technik und Medien,

Nord Amerika bei AGCS.

„Jetzt gibt es viel mehr bösartige Bedrohungsakteure in der

Szene, während Kriminelle immer aggressivere Taktiken

anwenden, um Geld zu erpressen“, sagt Stanislawski. „Dies

hat dazu beigetragen, dass die Häufigkeit und Schwere

von Ransomware-Angriffen und -Ansprüchen in den letzten

Jahren zugenommen hat.

Verluste durch externe Vorfälle wie DDoS-Angriffe

(Distributed Denial of Service) und Ransomware-

Kampagnen machen den Großteil des Wertes der von AGCS

in den letzten sechs Jahren analysierten Cyber-Schäden

5 Coveware, Lösegeldbeträge steigen in Q1 um

(81 %) aus. 90 %, da Ryuk

5RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Die Taktik ändern

In jüngster Zeit ist bei Ransomware- Ausgefeilte, gezielte Cyberangriffe

Angriffen eine Zunahme der sind in der Regel das Werk einer

“doppelten Erpressungstaktik” zu kleinen Anzahl von hochqualifizierten

beobachten, bei der Cyberkriminelle (oft staatlich unterstützten)

die anfängliche Verschlüsselung Hackergruppen oder von

von Daten mit einer sekundären ausländischen Nachrichtendiensten.

Form der Erpressung kombinieren,

Die Mehrheit z.B. mit der Drohung, sensible oder Solche Angreifer nutzen in der

der persönliche Daten herauszugeben.

Die Hacker versuchen nun auch,

Regel “Zero-Day”-Exploits - bisher

unbekannte Fehler in Software -, um

Ransomware- Backups zu verschlüsseln oder zu

löschen, was die Wiederherstellung

unbemerkt in Systeme einzudringen

und Daten zu stehlen. Im Gegensatz

Angriffe und Wiederbeschaffung erschwert

oder unmöglich macht. Ein

dazu ist die überwiegende Mehrheit

der Ransomware-Angriffe das Werk

ist weder besorgniserregender Trend in jüngster

Zeit ist, dass Angreifer Mitarbeiter

von kriminellen Banden, die durch

finanzielle Belohnung motiviert sind,

zielgerichtet, belästigen, um sich Zugang zu

Systemen zu verschaffen, oder sich

so Thomas Kang, Head of Cyber, Tech

and Media, North America bei AGCS.

noch technisch direkt an die Führungskräfte des

Unternehmens wenden, um Lösegeld „Wir hören in den Medien oft

anspruchsvoll zu fordern. von ausgeklügelten Angriffen,

aber insgesamt sind die meisten

Ransomware-Angriffe weder

zielgerichtet noch technisch

ausgefeilt”, sagt Kang. “Die meisten

Cyber-Kriminellen suchen nach

den verwundbarsten Firmen und

konzentrieren sich darauf, wo sie

die besten Chancen haben, mit

dem geringsten Aufwand Lösegeld

zu erhalten.“

Das auf Cyber-Risikomodellierung

spezialisierte Unternehmen Kovrr6

hat eine zweistellige Zahl aktiver

Ransomware-Angriffskampagnen

mit doppelter Erpressung im Laufe

eines Jahres untersucht. Bei 75 % der

untersuchten Kampagnen wurde

Social Engineering (Phishing-E-

Mails) eingesetzt, während 25 %

der Kampagnen eine Schwachstelle

in einer Remote-Access-Software

ausnutzten.

6 6 Kovrr, Key Drivers of Rise of Ransomware in 2020, February 2021RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Ransomware-Kosten – doppelte Erpressung

ändert die Regeln und vervielfacht die Kosten

Potenzielle Kosten eines “herkömmlichen” Ransomware-Angriffs

(bei dem die Daten des angegriffenen Unternehmens verschlüsselt werden, ohne dass sie an die Öffentlichkeit gelangen)

Verlorene Einnahmen

(Betriebsunterbrechung) Wiederherstellungskosten

Zahlung für Erpressung Forensische Ausgaben

Kosten für Benachrichtigungen Datenrettung

und PR-Reparatur

Überwachungskosten Bußgelder

und Rechtskosten

Potenzielle zusätzliche Kosten durch einen Ransomware-Angriff, der sich zu einer Datenverletzung entwickelt

(Diebstahl und anschließende Veröffentlichung der Daten)

Beschreibung der Kosten:

Einzelne Erpressung Doppelte Erpressung

Lösegelderpressung von Seiten Krimineller Benachrichtigungskosten: Benachrichtigung von Kunden,

Einkommensverluste (Betriebsunterbrechung): Je länger die Aufsichtsbehörden und anderen erforderlichen Behörden über

Erreichbarkeit des Systems eingeschränkt ist, desto größer ist eine Datenschutzverletzung.

der Verlust. Überwachungskosten: Überwachungsdienste für

Wiederherstellungskosten: die Kosten für die Wiederherstellung Identitätsdiebstahl/Betrug, die den Personen, deren Daten

von Daten und die Gewährleistung einer vollständigen gestohlen wurden, zur Verfügung gestellt werden müssen.

Systemwiederherstellung. Bußgelder und Rechtskosten: aufgrund von Ansprüchen Dritter,

Forensische Ausgaben: Ausgaben für die Untersuchung der deren private Daten gestohlen wurden.

Quelle der Sicherheitslücke. Datenwiederherstellung und PR-Reparaturen: Kosten für

einen Berater, ein Krisenmanagementunternehmen oder eine

Anwaltskanzlei, um die Auswirkungen negativer Publicity

zu begrenzen.

Quellen: Bitsight und Kovrr. Grafik: Allianz Global Corporate & Specialty.

7RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Angriffe auf Aufsehen erregende Ransomware-Angriffe

im vergangenen Jahr deuten auf neue Trends,

insbesondere die Zunahme von Angriffen auf

die Lieferkette die Lieferkette.

Es gibt zwei Haupttypen - solche, die auf

werden Software-/IT-Dienstleister abzielen und diese zur

Verbreitung der Malware nutzen, und solche,

die auf physische Lieferketten wie kritische

voraussichtlich Infrastrukturen abzielen.

zunehmen

Ein Beispiel dafür ist der Ransomware-Angriff

auf die Colonial Pipeline7, der bisher größte

Cyberangriff auf die US-Ölinfrastruktur, der im

Mai 2021 zu einer einwöchigen Unterbrechung

der Treibstoffversorgung an der Ostküste der

USA führte. Colonial zahlte das Lösegeld in

Höhe von 4,4 Mio. $ in Bitcoin, um seine Systeme

wiederherzustellen, wobei später etwa 2 Mio.

$ zurückgewonnen werden konnten. Nach

Angaben des FBI8 haben es Cyberkriminelle

zunehmend auf große, lukrative Unternehmen

und Anbieter kritischer Dienste abgesehen, da sie

mit höheren Lösegeldern rechnen können und die

Wahrscheinlichkeit von Zahlungen höher ist.

7 Bloomberg, Hackers Breached Colonial Pipeline Using Compromised Password, June 4, 2021

8 FBI, Ransomware Awareness for Holidays and Weekends, August 31, 2021

8RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Was ist dreifache Erpressung?

Der Erfolg der doppelten Erpressung als Form des Cyberangriffs seit Beginn der Covid-19-Pandemie

zeigt, wie sich die Ransomware-Bedrohung weiterentwickelt. Die nächste Herausforderung, die es

zu bewältigen gilt? Die dreifache Erpressung...

Laut Check Point Research9, einem Unternehmen für Softwaretechnologien, sind Ransomware-

Angriffe in der ersten Jahreshälfte 2021 im Vergleich zu 2020 weltweit um mehr als 100 % gestiegen,

was auf eine neue Angriffstechnik mit Namen „dreifache Erpressung“ zurückzuführen ist.

Bei Ransomware mit dreifacher Erpressung kombinieren die Hacker drei Angriffsformen - DDoS,

Dateiverschlüsselung und Datendiebstahl – und sie haben es nicht nur auf ein Unternehmen abgesehen.

Der erste bemerkenswerte Fall war der Angriff auf die Vastaamo-Klinik10, der sich im Oktober 2020

ereignete. Die finnische Klinik für Psychotherapie mit 40 000 Patienten war ein Jahr lang von einer

Sicherheitsverletzung betroffen, die in einem umfangreichen Diebstahl von Patientendaten und

einem Ransomware-Angriff gipfelte. Von der Klinik wurde ein Lösegeld gefordert, aber auch von

den Patienten, die einzeln per E-Mail angeschrieben wurden, wurden kleinere Lösegeld-Beträge

gefordert. Die Angreifer drohten bei Nicht-Zahlung damit, die Aufzeichnungen von Therapiesitzungen

zu veröffentlichen.

Zunehmend nutzen Hacker auch digitale In ähnlicher Weise wurden “Zero-Day”-

Lieferketten, um Ransomware-Angriffe zu Schwachstellen in der Microsoft Exchange12

starten. Zu Beginn dieses Jahres infiltrierte REvil Server-Software zunächst von staatlichen

die Systeme des Softwareanbieters Kaseya Hackern ausgenutzt, inzwischen aber auch Der Ransomware-

und schleuste Ransomware in ein Update ein, von Gruppen, die die Schwachstellen in nicht Angriff auf die Colonial

das an die MSP-Kunden (Managed Service gepatchten Servern ausnutzen, um Ransomware- Pipeline, die größte

Cyberangriff auf die

Provider) des Unternehmens weitergegeben Angriffe auszuüben. US-Ölinfrastruktur,

wurde, die dann unwissentlich ihre eigenen der im Mai 2021 zu

einer wochenlangen

Kunden gefährdeten. Der Angriff führte zu „Angriffe auf die Lieferkette werden Unterbrechung der

einer der größten und ungewöhnlichsten wahrscheinlich das nächste große Ding bei Kraftstoffversorgung an

der Ostküste der USA

Lösegeldforderungen, die es bisher gab. REvil Ransomware sein“, sagt Stanislawski. „Ich führte

bot an, einen universellen Entschlüsselungscode vermute, dass wir es mit mehr Angriffen in der

zur Verfügung zu stellen, der die Daten und Art von Kaseya zu tun haben werden. Es gibt

Systeme aller betroffenen Unternehmen gegen viele Unternehmen wie Kaseya, die Tausende

eine einmalige Zahlung von 70 Mio. Dollar von Firmen beliefern und die Möglichkeit bieten,

entsperren würde. Kaseya11 bestreitet, dass es mit der Chance auf eine höhere Zahlungen

das Lösegeld gezahlt habe. Schaden anzurichten. Das macht sie zu

erstklassigen Zielen.”

Der Angriff folgte auf einen ähnlichen

Vorfall, der das US-Technologieunternehmen Die Agentur der Europäischen Union für

SolarWinds betraf, bei dem Hacker in die Cybersicherheit (ENISA13) geht davon aus, dass

Software des Unternehmens eindrangen, um sich die Angriffe auf Lieferketten bis Ende 2021

Zugang zu Tausenden von Unternehmen und im Vergleich zum Vorjahr vervierfachen werden.

Regierungsstellen zu erhalten, die SolarWinds-

Produkte verwenden.

9 Checkpoint Software Technologies, Die neue Ransomware-Bedrohung: Dreifache Erpressung

10 Wired, A dying man, a therapist and the ransom raid that shook the world, 9. Dezember 2020

11 Bloomberg, Kaseya Says It Didn‘t Pay a Ransom To Hackers, 26. Juli 2021

9

12 CSO, The Microsoft Exchange Server hack: A timeline, May 6, 2021

13 ENISA, Threat Landscape for Supply Chain Attacks, July 29, 2021RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Mquiaerum re soluptate nobit

volupta sum et quaes excep turibus.

5,3 Mio. $570,000

Dollar

Die durchschnittliche Zahlung in der ersten

Hälfte des Jahres 2021

Die durchschnittliche Erpressungsforderung in der

ersten Hälfte des Jahres 2021

10RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Dynamik des

Lösegelds

Die Lösegeldforderungen sind in „Selbst wenn ein Unternehmen das

den letzten 18 Monaten sprunghaft Lösegeld bezahlt, ist es ein enormer

angestiegen. Nach Angaben des Aufwand, Dateien wiederherzustellen

Cybersicherheitsunternehmens und die Systeme wieder zum Laufen

Palo Alto Networks14 belief zu bringen. Das ist ein riesiges

sich die durchschnittliche Unterfangen, selbst wenn man einen

Erpressungsforderung in der ersten Entschlüsselungscode hat”.sagte

Hälfte des Jahres 2021 auf 5,3 Mio. Stanislawski.

USD, was einem Anstieg von 518

% gegenüber dem Durchschnitt Angriffe wie der auf die Colonial

des Jahres 2020 entspricht. Die Pipeline haben dazu beigetragen, den

höchste Forderung lag bei 50 Mio. politischen Druck auf Ransomware-

Dollar, gegenüber 30 Mio. Dollar im Banden zu erhöhen. Infolgedessen

letzten Jahr, so das Unternehmen, wurden Forderungen laut, die

allerdings ist der an die Hacker Zahlung von Lösegeld zu verbieten

gezahlte Betrag oft viel niedriger. Die oder zumindest von Unternehmen

durchschnittlichen Zahlungen beliefen zu verlangen, Lösegeldzahlungen

sich im ersten Halbjahr auf 570 000 zu melden, obwohl diese den

USD, was einem Anstieg von 82 % geltenden Gesetzen und Vorschriften

gegenüber 2020 entspricht. unterliegen. Die Frage wird noch

komplexer in Fällen, in denen Leben

Die Strafverfolgungsbehörden bedroht sein könnte. In jedem Fall

raten in der Regel davon ab, sollte das betroffene Unternehmen

Erpressungsforderungen zu zahlen, die Polizei oder die nationalen

da dies das Problem anheizen Ermittlungsbehörden informieren und

und möglicherweise Anreize für mit ihnen zusammenarbeiten.

weitere Angriffe in der Zukunft

schaffen könnte. Die Zahlung eines

Lösegelds ist auch keine Garantie

dafür, dass ein Unternehmen in der

Lage sein wird, seine Dateien schnell

wiederherzustellen und seine Systeme

zu reparieren. In vielen Fällen ist

der Schaden zu dem Zeitpunkt,

an dem das Lösegeld gezahlt

wird, bereits entstanden, und die

meisten Unternehmen haben bereits

Einkommensverluste erlitten und die

Kosten für die Wiederherstellung von

Dateien und Systemen getragen.

14 Palo Alto Networks, Extortion Payments Hit New Records as Ransomware Crisis Intensifies, 9. August 2021 11RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Betriebsunterbrechung

und Wiederherstellungs-

kosten sind die

Hauptursachen für

Ransomware-Verluste

Betriebsunterbrechungsschäden und „Wenn es um Cyber-Betriebsunterbrechungen

Wiederherstellungskosten sind der größte geht, ist Timing alles. Wenn Sie eine

Treiber für Ransomware-Schäden, wie auch Lösegeldforderung nach einer Woche

für die meisten Schäden durch Cybervorfälle, bezahlen, hat sich der Verlust bereits

wie eine Schadensanalyse von AGCS zeigt herauskristallisiert und die Kosten für die

(siehe Kasten). Wiederherstellung sind bereits im Gange. Die

Kosten für die Beauftragung von Forensikern

Die durchschnittlichen Gesamtkosten für und Reaktionsberatern können beispielsweise

die Wiederherstellung und Ausfallzeit nach bis zu 2.500 Dollar pro Tag betragen und

einem Ransomware-Angriff haben sich im leicht einen siebenstelligen Betrag erreichen”,

vergangenen Jahr mehr als verdoppelt und sagt Rishi Baviskar, Global Cyber Experts

steigen von 761.106 US-Dollar im Jahr 2020 Leader, Risk Consulting, AGCS.

auf 1,85 Millionen US-Dollar im Jahr 2021,

so der State of Ransomware report15. Die

durchschnittliche Ausfallzeit nach einem

Ransomware-Angriff beträgt 23Tage16.

12 15 Sophos, Stand der Ransomware 2021, 27. April 2021

16 Coveware, Q2 Ransom Payment Amounts Decline as Ransomware becomes a National Security Priority, 23. Juli 2021RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

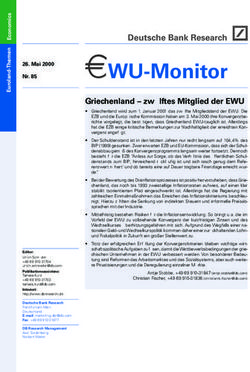

Stetige Zunahme von Cyber-Schäden

Die Zahl der Cyber-Versicherungsansprüche, Dennoch waren zahlreiche Branchen und

die die AGCS verzeichnete, ist in den letzten Sektoren betroffen, darunter Krankenhäuser

Jahren stetig gestiegen, einschließlich der bzw. Einrichtungen des Gesundheitswesens,

Meldungen über Ransomware-Angriffe, was Einzelhandel, Kosmetik, Technologie

zum Teil auf das Wachstum des globalen Cyber- und Kommunikation, Vertriebs- und

Versicherungsmarktes zurückzuführen ist. Im Logistikunternehmen, das Baugewerbe und

Jahr 2020 erhielt die AGCS insgesamt mehr als Anbieter von Cloud-Computing-Diensten.

1.000 Schadensmeldungen im Zusammenhang

mit Cyberangriffen, verglichen mit etwa 80 im Betriebsunterbrechungen sind der

Jahr 2016, als „Cyber“ noch eine relativ neue Hauptkostentreiber bei Cyberschäden und

Versicherungssparte war. Dieser Trend hat sich machen weit über 50 % des Wertes von fast

2021 mit mehr als 500 Cyber-Schäden in der 3.000 Cyber-Schäden der Versicherungsbranche

ersten Hälfte des Jahres fortgesetzt. im Wert von rund 750 Mio. € (885 Mio. $) aus.

Verluste durch externe Vorfälle, wie DDoS- „Das Schadensumfeld und die Cyber-

Angriffe und Ransomware-Kampagnen, machen Bedrohungslage sind wesentlich schlechter

den Großteil des Wertes der über sechs Jahre als noch vor ein paar Jahren”, sagt Scott

analysierten Cyber-Schäden aus (81 %). Die Zahl Sayce, Global Head of Cyber bei AGCS.

der Ransomware-Vorfälle ist in den letzten zwei “Deshalb können Versicherer in diesem Markt

Jahren sprunghaft angestiegen, wobei die Zahl nicht weitermachen, ohne mit ihren Kunden

der Schäden im Jahr 2020 um 50 % gegenüber zusammenzuarbeiten, um eine solide Basis

dem Vorjahr zugenommen hat (90). Die in der für akzeptable Kontrollen zu schaffen, die

ersten Jahreshälfte 2021 gemeldete Gesamtzahl vorhanden sein müssen.”

entspricht bereits der im gesamten Jahr 2019

gemeldeten Gesamtzahl (60), obwohl dies

immer noch einen relativ kleinen Anteil an den

Gesamtschäden ausmacht.

Schadensursache nach Anzahl der

Wert der Forderungen cyberbedingten Schäden

pro Jahr

1,200

1,000

800

0% 10% 20% 30% 40% 50% 60% 70% 80% 90% 100%

600

566

• Externe Manipulation der Systeme

(z. B. direkter Angriff aus dem Internet oder bösartige

81% 400

Inhalte wie Ransomware/Malware)

• Böswillige interne Maßnahmen

(z. B. Handlungen eines abtrünnigen Mitarbeiters)

10%

200

• Unfallbedingte innere Ursache

(z. B. menschliches Versagen, technisches/Systemversagen

9% 0

2015 2016 2017 2018 2019 2020 1H 2021

oder Ausfall)

Basierend auf der Analyse von 2.916 Schadensfällen im Wert von 751 *AGCS bietet erst seit 2013 Cyber-Versicherungen an, daher ist die

Mio. € (885 Mio. US$), die von 2015 bis zum 30. Juni 2021 gemeldet Erfahrung mit Schadensfällen begrenzt. Die Gesamtzahl bezieht

wurden. Der Gesamtwert bezieht sich auf alle cyberbezogenen sich auf alle cyberbezogenen Schäden, nicht nur auf Ransomware-

Schäden, nicht nur auf Ransomware-Vorfälle. Der Gesamtwert Vorfälle.

umfasst auch den Anteil anderer Versicherer, die neben AGCS an dem Quelle: Allianz Global Corporate & Specialty

Schadenfall beteiligt waren.

Quelle: Allianz Global Corporate & Specialty 13RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT 14

RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Der Versicherungsmarkt

ist im Wandel begriffen

Die Ransomware-Pandemie Die Rolle der Versicherer bestand

der letzten Jahre hat eine große schon immer darin, ein gutes

Veränderung auf dem Cyber- Risikomanagement und eine gute

Versicherungsmarkt ausgelöst, Schadenverhütung zu fördern,

da Anbieter und Versicherte eine Rolle, deren Wurzeln sich

sich bemühen, die zunehmende hunderte von Jahren zurückverfolgen

Häufigkeit und Schwere von Angriffen lassen, als die ersten Fabriken und

und die daraus resultierenden Dampfkessel geschützt wurden. Da

Cyber-Versicherungsansprüche zu es sich bei Ransomware immer noch

mindern (siehe Seite 13). um ein sich entwickelndes Risiko

handelt, arbeiten die Versicherer

Die Tarife für Cyber-Versicherungen mit den Unternehmen zusammen,

sind gestiegen (nach Angaben um die besten Praktiken und

des Maklers Marsh17 stiegen sie in Standards zu ermitteln, die ihre

den USA allein im zweiten Quartal Sicherheitsvorkehrungen verbessern

2021 um über 50 %), während sich können.

die Kapazitäten verknappt haben.

Die Versicherer nehmen die von Die Versicherer haben bestimmte

den Unternehmen eingesetzten Kriterien für die Übernahme von

Cybersicherheitskontrollen immer Cyberrisiken festgelegt, die zur

genauer unter die Lupe und bewerten Bestimmung ihrer Risikobereitschaft

die Risiken entsprechend. beitragen. “Wir sind daher in der

Lage, unsere Erwartungen an das

Cyber-Risikomanagement und die

Sicherheit klar zu kommunizieren.

Wenn ein gewerblicher Kunde die

Kriterien erfüllen kann, ist er in einer

besseren Position, wenn es zu einem

Ransomware-Angriff kommt, und

Versicherer er kann sich auf eine Versicherung

verlassen“, sagt Baviskar.

arbeiten mit Drei von vier Unternehmen erfüllen

Unternehmen die Anforderungen der AGCS an

zusammen, die Cybersicherheit nicht. Viele

Kunden arbeiten jedoch mit der

um bewährte AGCS zusammen, um die Kriterien zu

erfüllen und ihr Risiko zu verringern.

Verfahren “Dieser Ansatz sollte Unternehmen

für die ermutigen, in Cybersicherheit zu

investieren und den Chief Information

Cybersicherheit Security Officers „Munition“ für

Diskussionen mit ihren Vorständen

zu ermitteln liefern”, sagt Baviskar.

17 Marsh, Global Insurance Market Index - 2021 Q2 15RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Gute Cyber-

Hygiene –

Risikomanagement

zahlt sich aus

Die meisten Ransomware-Angriffe Regelmäßige Patches und Zwei- Reaktions- und

können durch Maßnahmen zur Faktor-Authentifizierung sowie Geschäftskontinuitätspläne sind

Verbesserung der Cybersicherheit Schulungen zur Informationssicherheit der Schlüssel zur Abmilderung der

abgewehrt werden, während und Sensibilisierung sind für die Auswirkungen eines Ransomware-

eine solide Planung zur Erhaltung Vermeidung von Ransomware- Angriffs, wobei Planung und

betrieblicher Abläufe und Angriffen ebenso wichtig wie eine schnelle Reaktion den Unterschied

die Reaktion auf Vorfälle die gute Cyberhygiene. Cybersicherheits- ausmachen. Reaktionspläne

Auswirkungen eines Vorfalls erheblich Tools wie EDR-Dienste (Endpoint sollten regelmäßig anhand von

mindern kann, sollten Angreifer Detection and Response) und Ransomware-Szenarien getestet

dennoch einen Weg finden. Anti-Ransomware-Toolkits und werden, Rollen, Verantwortlichkeiten

-Dienste können ebenfalls helfen, und Kommunikationswege sollten

Eine Analyse der größten Angriffe zu verhindern, Bedrohungen klar definiert sein. Häufige Backups,

Ransomware-Schäden in Europa zu erkennen. auch von kritischen Systemen und

zeigt, dass die meisten Angriffe Daten, sind ebenfalls entscheidend

vermieden werden können. „In rund für die Milderung der Auswirkungen

80 % der Ransomware-Vorfälle und für die Beschleunigung

hätten die Verluste vermieden werden der Wiederherstellung und des

können, wenn die Unternehmen die Betriebsablaufs.

besten Praktiken befolgt hätten. In

vielen Fällen haben wir festgestellt,

dass eine fehlende Multi-Faktor-

Authentifizierung (für den Fernzugriff,

für privilegierte IT-Konten oder

für die Fernwartung) oder eine

unzureichende Schulung zu Verlusten

beigetragen hat“, sagt Daum.

16RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Im Falle eines Ransomware- oder Unabhängig von der endgültigen

anderen Cyber-Erpressungsvorfalls Deckungsbestätigung profitieren

sollten die Unternehmen ihren Cyber-Versicherungsnehmer in der

Reaktionsplan18 befolgen und Regel von einem 24/7-Zugang zu

insbesondere die Geschäftsleitung

und die Rechtsabteilung informieren.

Notfalldiensten in den ersten 48/72

Stunden nach einem Schadenfall.

Hacker werden

Ist die Rechtsabteilung von Anfang

an einbezogen, kann das Risiko

Diese Dienste umfassen in der Regel

die Leistungen eines professionellen

in der Regel die

von Sammelklagen oder anderen Krisenmanagers, forensische IT- Unternehmen

Rechtsansprüchen, die im Zuge der

Datenschutzverletzung erhoben

Unterstützung und Rechtsberatung.

Weitere Angebote sind der Zugang mit den

werden könnten, verringert werden.

Es wird auch empfohlen, den

zu Online-IT-Sicherheitsschulungen

für Mitarbeiter und die Unterstützung

schwächsten

Versicherungsträger von Anfang an bei der Entwicklung eines Cyber- Abwehrkräften

zu informieren, um zu prüfen, ob die

geltende Cyber-Versicherungspolice

Krisenmanagementplans.

zuerst treffen

Deckung bietet. „Viele Unternehmen wären

gut beraten, wenn sie ihre

Cybersicherheit, ihre Kontrollen

und Verfahren verbessern würden;

so würde die Wahrscheinlichkeit,

von einem Ransomware-Angriff

betroffen zu sein, deutlich sinken.

Hacker treffen in der Regel zuerst die

Unternehmen mit den schwächsten

Abwehrmechanismen”, sagt Daum.

18 Harvard Business Review, Cyberattacken sind unvermeidlich. Is Your Company Prepared?, März 9, 2021 17RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Schaffung eines

nachhaltigen

Versicherungsmarktes

Werden sie befolgt, dürften die Empfehlungen „Für die meisten Unternehmen wird

für bewährte Verfahren und die Kriterien Ransomware in absehbarer Zeit nicht

für die Risikoübernahme die Zahl der verschwinden. Doch für unsere Kunden besteht

Ransomware-Angriffe verringern; denn eine gute Chance, dass dieses Problem gelöst

Kriminelle konzentrieren ihre Bemühungen wird. In ein Haus mit offener Tür wird eher

auf Unternehmen mit den schwächsten eingebrochen als in ein verschlossenes Haus.

Cybersicherheitsmaßnahmen und -kontrollen. Wir arbeiten kontinuierlich mit unseren Kunden

Deshalb ist es wichtig, dass Unternehmen zusammen, um die besten Verfahren zum Schutz

kontinuierlich in die Verbesserung ihrer IT- vor Ransomware zu ermitteln und zu fördern”,

Sicherheit investieren; hier besteht ein großer sagt Stanislawski.

Nachholbedarf. Zahlreiche Sicherheitslücken

können geschlossen werden, oft mit einfachen Auch vor dem Hintergrund der Aufmerksamkeit,

Maßnahmen. Indem sie mit ihren Kunden die Ransomware auf Regierungs- und

zusammenarbeiten, um die Risiken von Unternehmensebene erhält, gibt es gute

Cyberangriffen zu verringern, stellen die Gründe, optimistisch zu sein, sagt Kang.

Versicherer sicher, dass der Cybermarkt auf „Verluste durch Ransomware trafen

lange Sicht nachhaltig ist, erklärt Stanislawski. Versicherer und Unternehmen, und dies gab

ihnen den Anstoß, in Risikominderung und

Cybersicherheit zu investieren. Wir müssen

alle zusammenarbeiten, um ein nachhaltiges

Versicherungsprodukt zu schaffen.”

18RANSOMWARE-TRENDS: RISIKEN UND WIDERSTANDSFÄHIGKEIT

Schutz vor Ransomware –

wie sieht eine gute IT-

Sicherheit aus?

Erkennung von Ransomware: Backups: Segmentierung:

• Werden Instrumente zum Schutz • Werden regelmäßige Backups • Werden physische und logische

vor Ransomware im gesamten durchgeführt, einschließlich Trennungen innerhalb des Netzes,

Unternehmen eingesetzt? häufiger Backups für kritische einschließlich der Cloud-Umgebung,

• Welche proaktiven Maßnahmen gibt Systeme, um die Auswirkungen einer eingehalten?

es zur Erkennung von Ransomware- Betriebsunterbrechung zu minimieren? • Sind Mikrosegmentierung und Zero-

Bedrohungen? Werden auch Offline-Backups Trust-Frameworks vorhanden, um die

• Werden Richtlinien, Verfahren, durchgeführt? gesamte Angriffsfläche zu verringern?

Zugriffskontrollmethoden und • Sind die Backups verschlüsselt? Werden

Kommunikationskanäle regelmäßig die Backups repliziert und an mehreren Überwachung der

aktualisiert, um Ransomware- externen Standorten gespeichert? Richtlinien für Patching- und

Bedrohungen zu begegnen? • Gibt es Prozesse für die erfolgreiche Schwachstellenmanagement:

• Gibt es interne Kapazitäten Wiederherstellung und • Werden automatische Scans

oder externe Vorkehrungen, um Wiederbeschaffung von wichtigen durchgeführt, um Schwachstellen zu

Ransomware-Stämme zu identifizieren? Assets innerhalb der Recovery Time erkennen? Wird das Eindringen von

Objective (RTO)? Dritten regelmäßig getestet?

Pläne für die Aufrechterhaltung des • Werden die Backups regelmäßig • Stellt die Organisation angemessene

Geschäftsbetriebs und für die Reaktion mit den Originaldaten verglichen, Zugriffsrichtlinien und die Durchsetzung

bei Vorfällen um die Integrität der Backups zu einer Mehrfaktor-Authentifizierung

• Gibt es Ransomware-spezifische gewährleisten? für den Zugriff auf kritische Daten,

Verfahren zur Reaktion auf Vorfälle? für Remote-Netzwerkverbindungen

• Gab es bereits frühere Vorfälle mit Endpoints: und für den Zugriff durch privilegierte

Ransomware? Wenn ja, welche Lehren • Werden endpoint protection Platforms Benutzer sicher?

wurden daraus gezogen? (EPP) und endpoint detection and • Gibt es eine kontinuierliche

• Gibt es im Voraus getroffene response (EDR) Lösungen im gesamten Überwachung zur Erkennung von

Vereinbarungen mit IT-Forensikern oder Unternehmen auf mobilen Geräten, ungewöhnlichem Kontoverhalten,

Anti-Ransomware-Dienstleistern? Tablets, Laptops, Desktops usw. neuen Domänenkonten und einer

eingesetzt? Eskalation der Kontoberechtigungen

Anti-Phishing-Übungen und Schulungen • Sind Local Administrator Password (Administratorebene), neu

zur Sensibilisierung der Benutzer: Solutions (LAPS) auf den Endgeräten hinzugefügten Diensten und

• Werden regelmäßige Schulungen implementiert? ungewöhnlichen Befehlsketten, die

und Sensibilisierungsmaßnahmen zu innerhalb einer kurzen Zeitspanne

den Themen Informationssicherheit, Sicherheit von E-Mails, Internet und ausgeführt werden?

Phishing, Telefonbetrug, Anrufe physischen Dokumenten:

mit falscher Identität und Social • Wird das Sender Policy Framework Fusionen und Übernahmen:

Engineering-Angriffe durchgeführt? strikt durchgesetzt? • Welche Due-Diligence- und

• Werden laufend Social-Engineering- • Sind die E-Mail-Gateways so Risikomanagement-Aktivitäten

oder Phishing-Simulationsübungen konfiguriert, dass sie nach potenziell werden im Vorfeld von Fusionen und

durchgeführt? bösartigen Links und Programmen Übernahmen durchgeführt?

suchen? • Werden regelmäßige Sicherheitsaudits

• Wird die Filterung von Webinhalten bei neu integrierten Einheiten

durch die Beschränkung des Zugangs durchgeführt, um eine Bewertung der

zu Social-Media-Plattformen verstärkt? Sicherheitskontrollen zu gewährleisten?

Alle Empfehlungen sind aus der Sicht des Risikomanagements technischer Natur und gelten möglicherweise nicht für Ihre spezifischen Tätigkeiten. Bitte

prüfen Sie die Empfehlungen sorgfältig und klären Sie vor der Umsetzung, wie sie am besten auf Ihre spezifischen Bedürfnisse angewendet werden können.

Bei Fragen zum Versicherungsschutz wenden Sie sich bitte an Ihren lokalen Ansprechpartner im Underwriting, an einen Vertreter und/oder Makler. 19Kontakte

Für weitere Informationen wenden Sie sich bitte an Ihr lokales Allianz Global Corporate & Specialty Communications Team.

Asien-Pazifik-Raum Mittel- und Osteuropa

Wendy Koh Daniel Aschoff

wendy.koh@allianz.com daniel.aschoff@allianz.com

+65 6395 3796 +49 89 3800 18900

Ibero/Lateinamerika Mittelmeer/Afrika

Camila Corsini Florence Claret

camila.corsini@allianz.com florence.claret@allianz.com

+55 11 3527 0235 +33 158 858863

Nordamerika Lesiba Sethoga

Sabrina Glavan lesiba.sethoga@allianz.com

sabrina.glavan@agcs.allianz.com +27 11 214 7948

+1 973 876 3902

Vereinigtes Königreich, Naher Global

Osten, Nordische Länder Hugo Kidston

Ailsa Sayers hugo.kidston@allianz.com

ailsa.sayers@allianz.com +44 203 451 3891

+44 20 3451 3391

Heidi Polke‑Markmann

heidi.polke@allianz.com

+49 89 3800 14303

Für weitere Informationen wenden Sie sich bitte an agcs.communication@allianz.com

Folgen Sie Allianz Global Corporate & Specialty auf

Twitter @AGCS_Insurance #cyberrisktrends und

LinkedIn

www.agcs.allianz.com

Haftungsausschluss & Copyright

Copyright © 2021 Allianz Global Corporate & Specialty SE. Alle Rechte vorbehalten.

Das in dieser Publikation enthaltene Material dient lediglich der allgemeinen Information. Obwohl alle Anstrengungen unternommen wurden, um sicherzustellen, dass die bereitgestellten

Informationen korrekt sind, werden diese Informationen ohne jegliche Zusicherung oder Garantie oder Gewährleistung hinsichtlich ihrer Richtigkeit und Vollständigkeit bereitgestellt, und weder

die Allianz Global Corporate & Specialty SE, die Allianz Risk Consulting GmbH, die Allianz Risk Consulting LLC, noch ein anderes Unternehmen der Allianz Gruppe können für etwaige Fehler oder

Auslassungen verantwortlich gemacht werden. Diese Veröffentlichung wurde auf alleinige Initiative der Allianz Global Corporate & Specialty SE erstellt.

Alle Beschreibungen von Dienstleistungen unterliegen weiterhin den Bedingungen des Dienstleistungsvertrags, falls vorhanden. Etwaige in den Risikodienstleistungs- und/oder

Beratungsverträgen und/oder Versicherungsverträgen festgelegte Risikomanagementaufgaben können weder durch dieses Dokument noch in irgendeiner anderen Art oder Form delegiert

werden. Einige der hierin enthaltenen Informationen können zeitkritisch sein. Daher sollten Sie die jeweils aktuellste Fassung des referenzierten Materials konsultieren. Einige der in dieser

Publikation enthaltenen Informationen treffen möglicherweise nicht auf Ihre individuellen Umstände zu. Die Informationen über Risikodienstleistungen sind als allgemeine Beschreibung

bestimmter Arten von Risiken und Dienstleistungen für qualifizierte Kunden gedacht. Die Allianz Global Corporate & Specialty SE übernimmt keinerlei Haftung, die sich aus der Nutzung oder dem

Vertrauen auf die in dieser Publikation enthaltenen Informationen, Materialien oder Verfahren ergibt. Jegliche Verweise auf die Webseiten Dritter dienen lediglich der Benutzerfreundlichkeit

und bedeuten nicht, dass die Allianz Global Corporate & Specialty SE den Inhalt dieser Webseiten gutheißt. Allianz Global Corporate & Specialty SE ist nicht verantwortlich für den Inhalt

solcher Websites Dritter und gibt keine Zusicherungen hinsichtlich des Inhalts oder der Richtigkeit von Materialien auf solchen Websites Dritter. Wenn Sie sich entschließen, auf Websites Dritter

zuzugreifen, tun Sie dies auf eigenes Risiko.

Allianz Global Corporate & Specialty SE

Dieselstr. 8, 85774 Unterföhring, München, Deutschland

Bilder: Adobe Stock

Alle Währungen US$, sofern nicht anders angegeben

Oktober 2021Sie können auch lesen